Access Governance

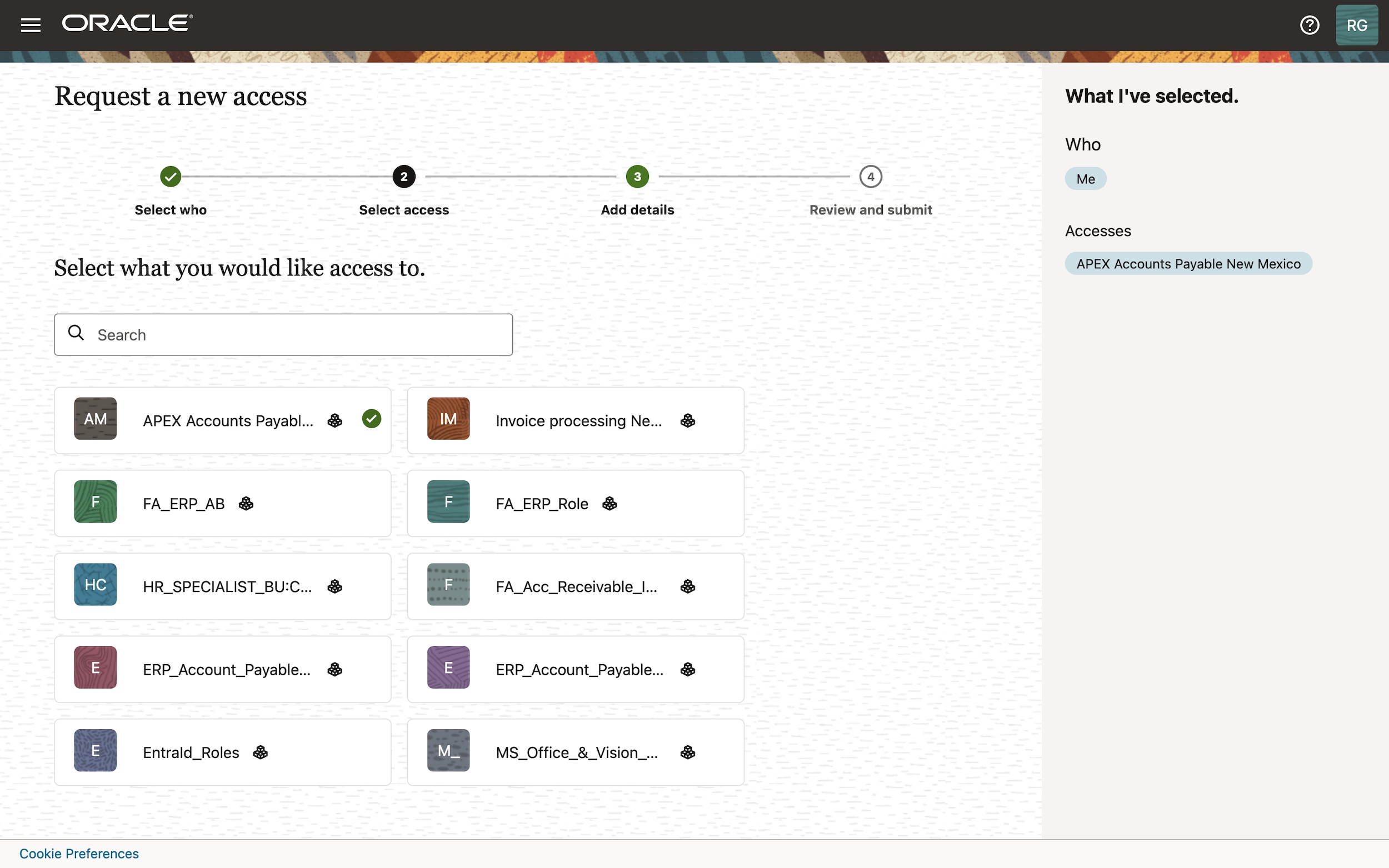

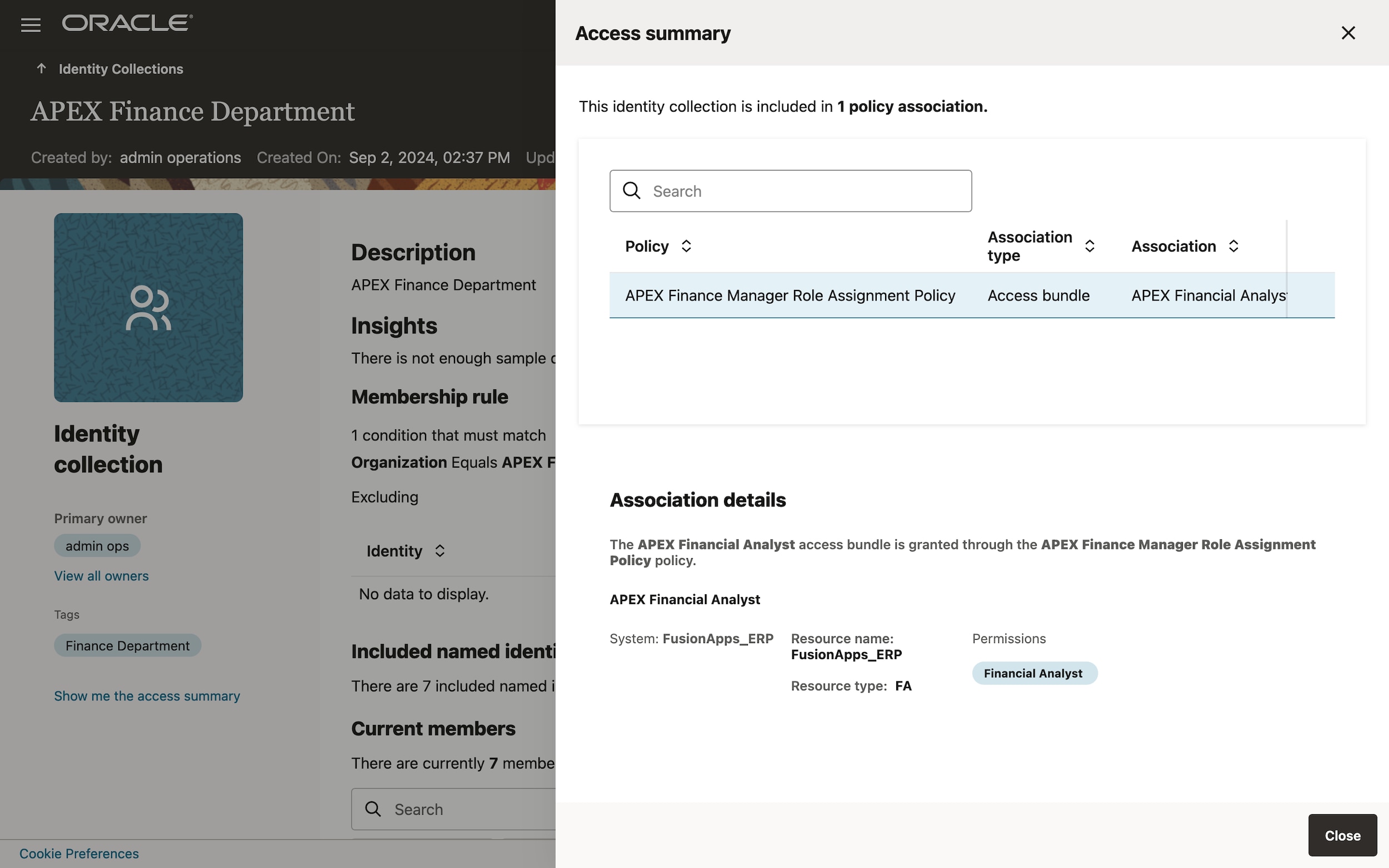

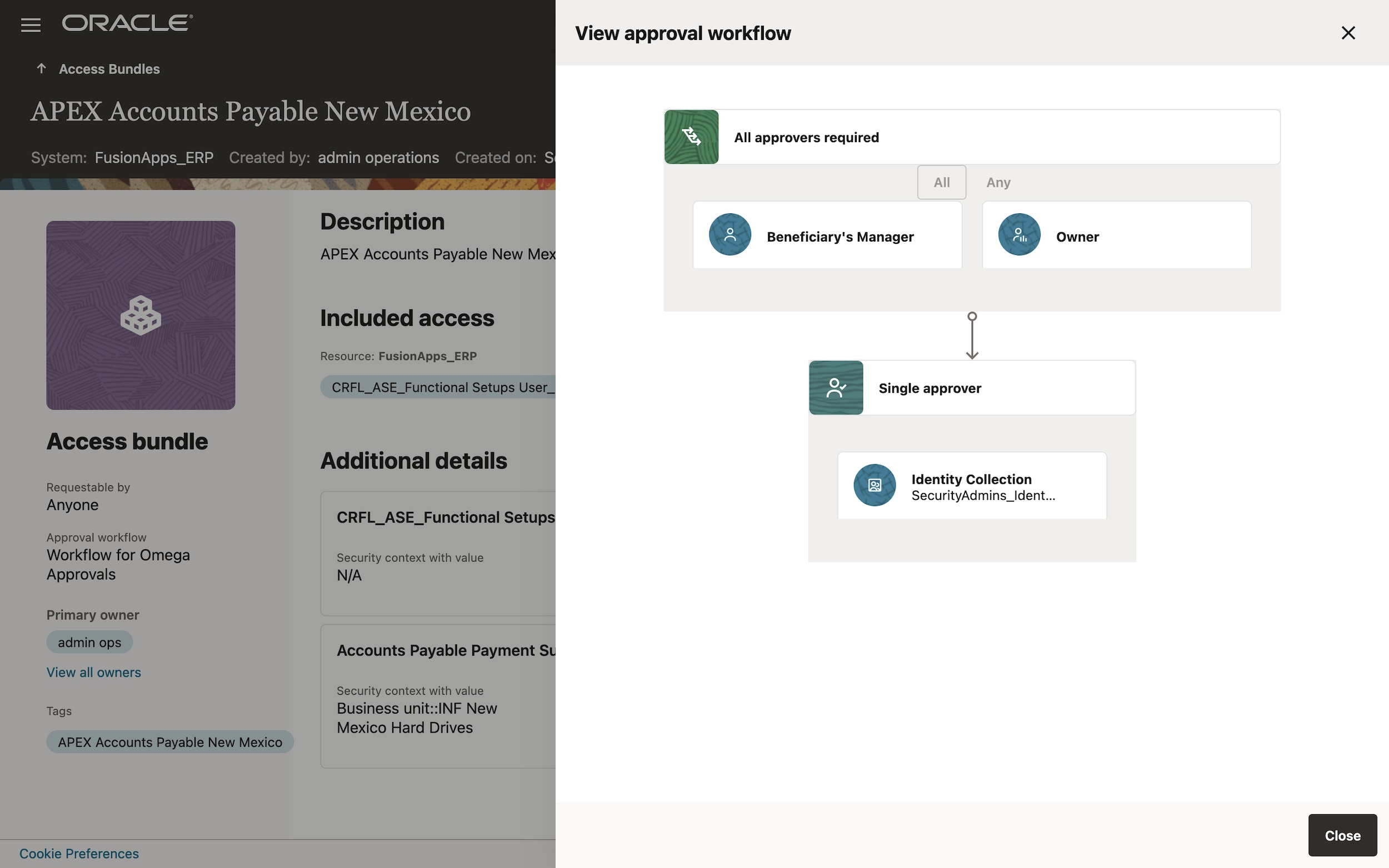

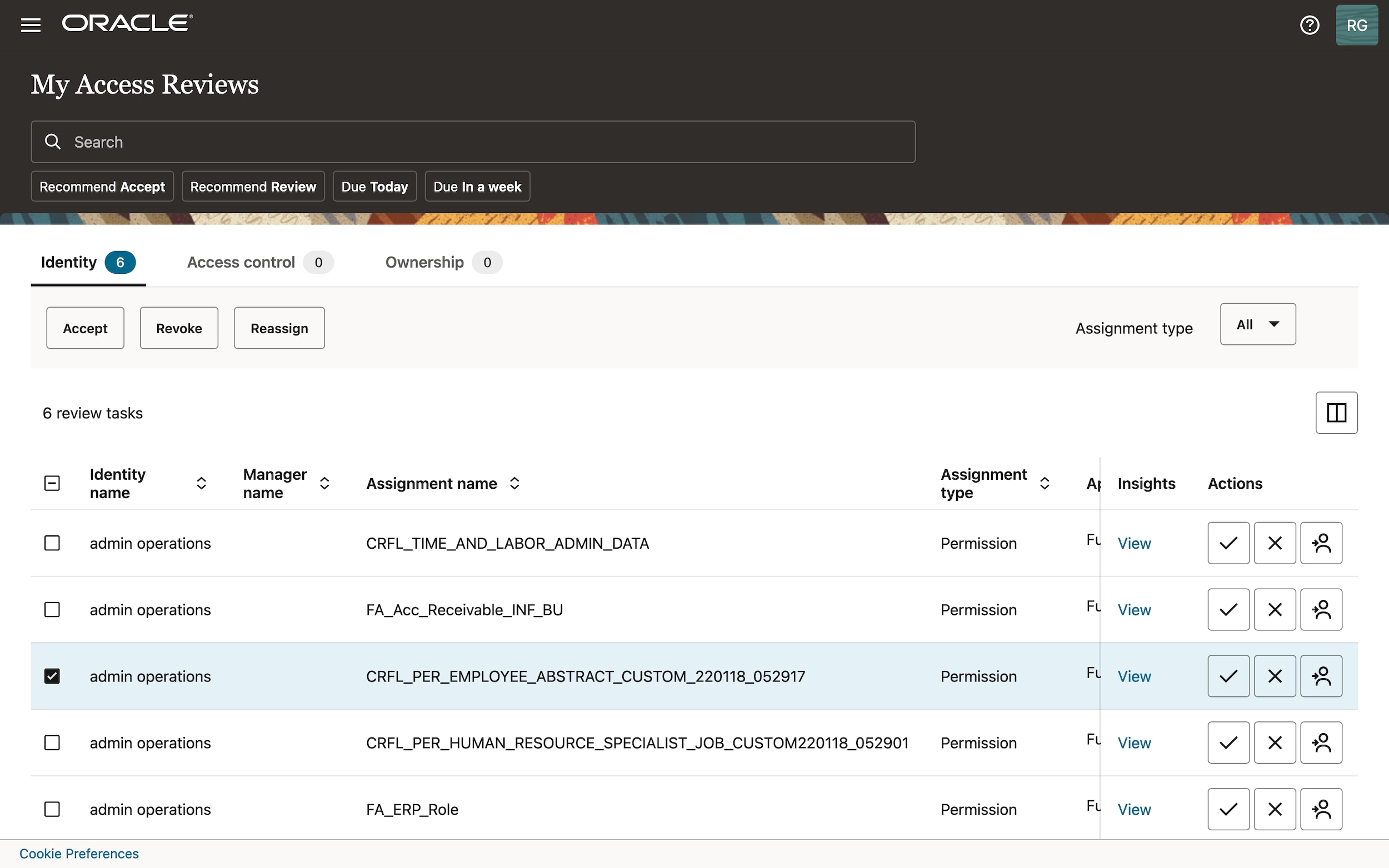

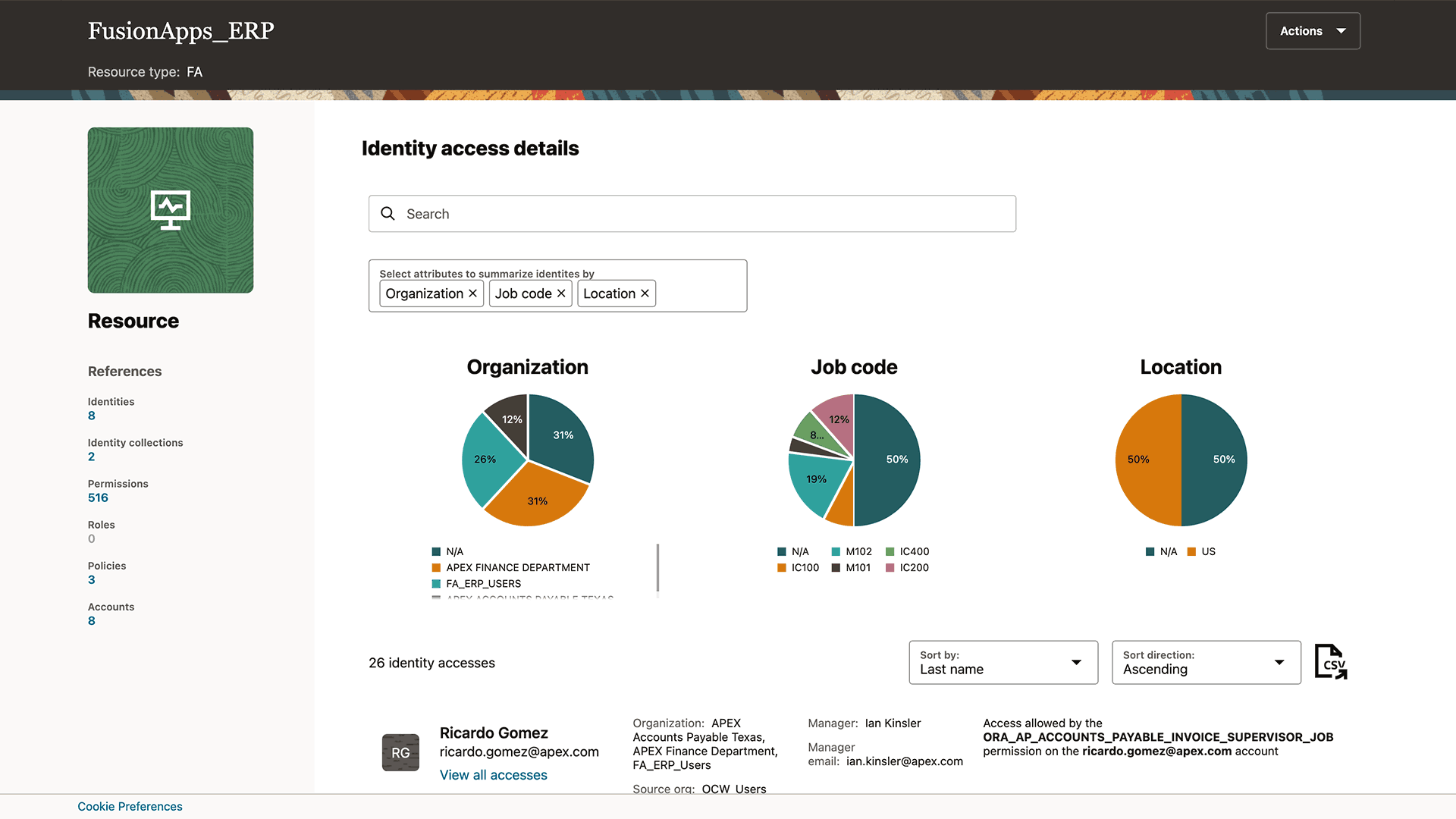

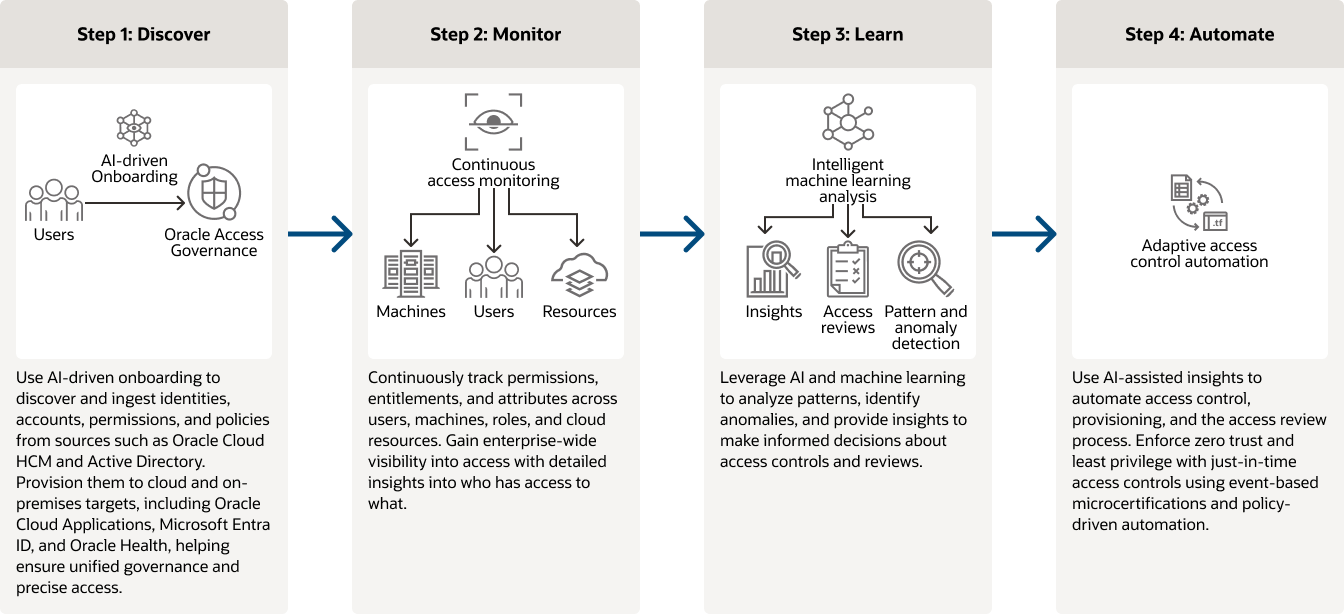

Oracle Access Governance ist ein Cloud-Service für richtliniengesteuerte Zugriffsbereitstellung, der Sie bei der Verwaltung von Zugriffsrisiken über Anwendungen, Clouds, Maschinen und Datenbanken hinweg unterstützt. Die Lösung basiert auf einem präskriptiven, analytikgestützten Prozess-Framework, das die Bereitstellung beschleunigt, die Integration vereinfacht und den Verwaltungsaufwand deutlich reduziert – im Schnitt um bis zu 70 % weniger IT-Tickets.

Zero Trust, maximale Resilienz

Zero Trust, maximale Resilienz

Klassische Perimetersicherheit reicht heute nicht mehr aus. Erfahren Sie, wie ein Zero-Trust-Ansatz Ihre Systeme – in der Cloud und On-Premises – vor fortgeschrittenen Bedrohungen, internen Risiken und weiteren Schwachstellen schützen kann.